CVEは、セキュリティ脆弱性のリストで、番号が割り振られています。この番号によって、脆弱性を番号で言い表すことができます。

セキュリティ関連のニュースなどでは、このCVEが表記されています。

このCVEで公開された脆弱性が、現在運用しているCentOS上で修正されているか、確認する方法です。

CVEからCentOSの修正パッケージがどれか確認する

Red Hat の CVE データベースを参照します。

Red Hat CVE Database – Red Hat Customer Portal

ここで、CVEで検索し、検索結果を参照します。

例えば、CVE-2021-40438 の場合は、次のページになります。

CVE-2021-40438- Red Hat Customer Portal

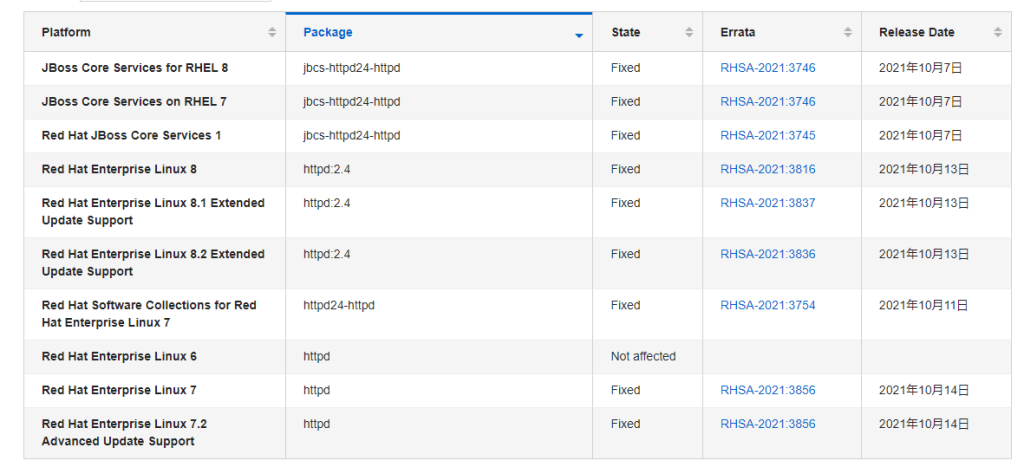

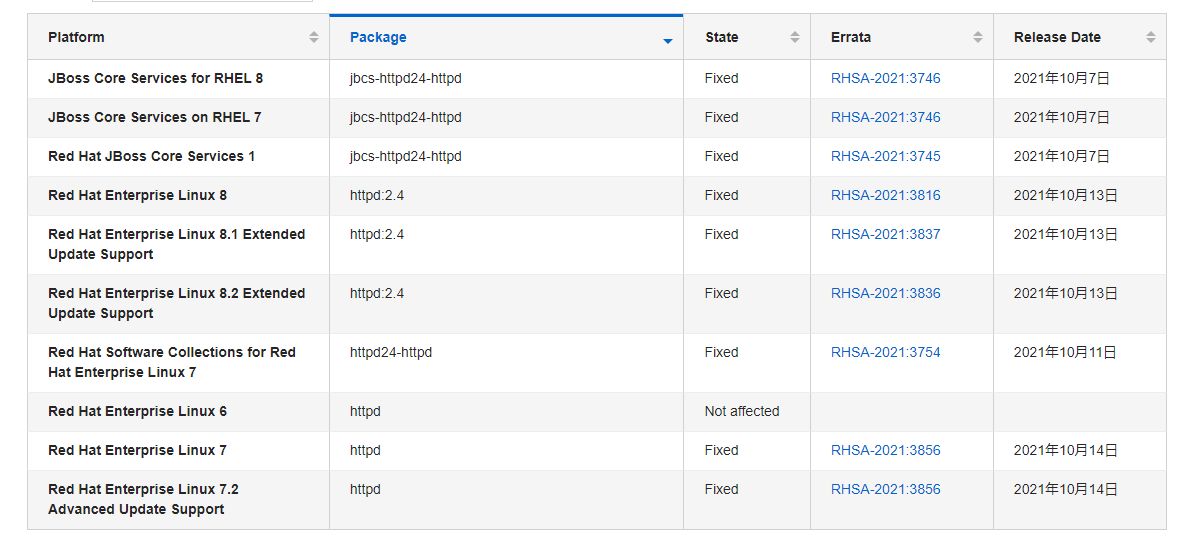

以下のような表がありますので、Package列で Red Hat Enterprise Linux 7、Red Hat Enterprise Linux 8 となっている箇所を探します。

その箇所の State列を見ます。

Not affected ならば、影響なし、です。

Fixed になっていたら、脆弱性は修正済み、です。

Errata列のリンクをクリックします。

今回の例では、次のページになります。

RHSA-2021:3856 – Security Advisory – Red Hat カスタマーポータル

更新パッケージの所を見ると、どのパッケージバージョンで修正されたかわかります。

CVE-2021-40438 は、httpd-2.4.6-97.el7_9.1.x86_64.rpm で修正されていました。

インストールパッケージで脆弱性が修正済みか確認

パッケージのバージョンを確認します。

今回の例ではhttpdですが、バージョン 2.4.6 97.el7.centos.5 で、脆弱性修正バージョン 2.4.6-97.el7 と同等で、修正済みバージョンであることを確認できました。

$ rpm -qi httpd

Name : httpd

Version : 2.4.6

Release : 97.el7.centos.5

:changelogを確認してみます。

次のように、CVE-2021-40438 が修正されていることを確認できました。

$ rpm -q --changelog httpd|grep CVE-2021-40438

- Resolves: #2015694 - proxy rewrite to unix socket fails with CVE-2021-40438 fix

- Resolves: #2011729 - CVE-2021-40438 httpd: mod_proxy: SSRF via a crafted

コメント